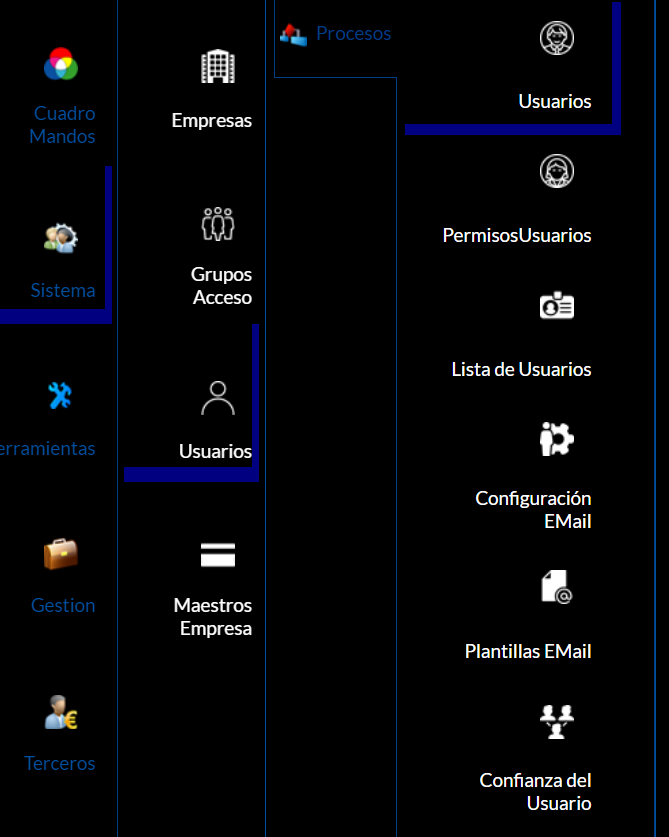

Usuarios de Sistema

En iEnTop, existen diferentes tipos de usuarios:

- Usuarios internos del sistema. Trabajan habitualmente y con las herramientas del entorno integrado EnTop,

- Usuarios con acceso externo. Acceden a datos del sistema, normlmente desde aplicaciones móviles.

- Terceros, con acceso restringido a documentación e información directa y exclusiva relativa a su relación con la Empresa y común, como comunicados y circulares.

En este módulo se gestionaran los de tipo interno, es decir, propios de la herramienta.

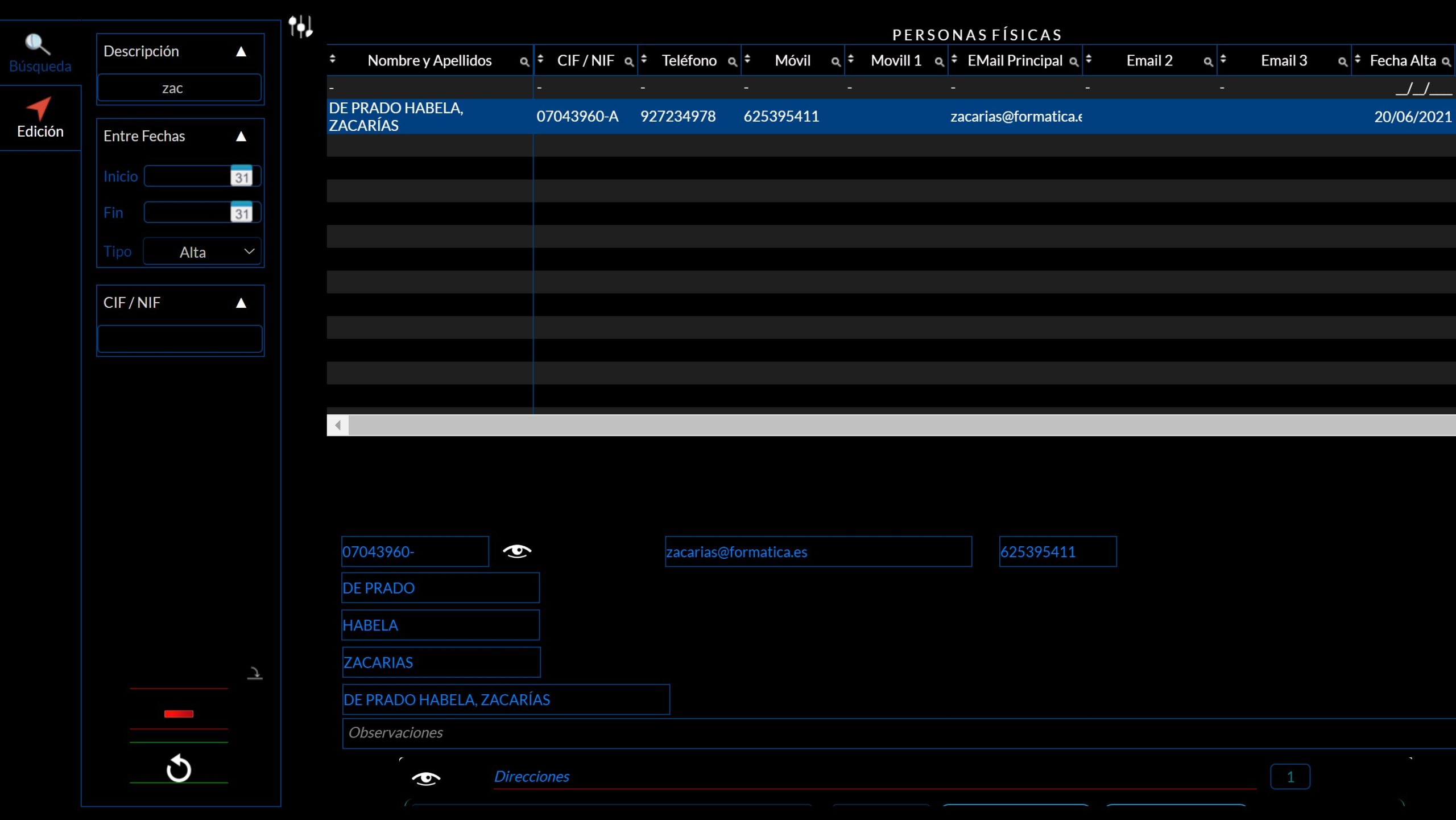

Como siempre, iniciamos en una pantalla de búsqueda, para poder buscar y seleccionar el Usuario deseado, en este caso por su nick, nombre de pila o nombre corto.

Elementos:

Filtro Descripción

• Casilla de filtro por descripción. Si hay muchos usuarios definidos, puede ser de gran ayuda, para localizar usuarios, mediante filtro por contenido.

Aceptar Búsqueda

Lista de usuarios, seleccionable con click o doble click o botón de fin de búsqueda, cuando venimos de otra pantalla para seleccionar un usuario determinado.

- Las contraseñas no se visualizan, se verán como *******

A la derecha se presenta la información del Tercero relacionado con el Usuario.

Componentes de un usuario:

- A la derecha se presenta la información del Tercero relacionado con el Usuario.

- Por una parte, un Usuario se compone de:

-

Datos propios de Usuario

- Usuario (email)vo Nick, nombre de pila o nombre corto identificativo (aparecerá arriba a la derecha, bajo el nombre de Empresa, cuando el usuario se loguea)

- Contraseñas:

- Actual. Es obligatorio especificarla para operaciones de edición, cuando el usuario ya existe, para modificar y eliminar el usuario.

- Nueva. Obligatoria en creación, o si se desea modificar.

- Verificación: Obligatoria para comprobación de que la nueva clave se ha introducido correctamente: las 2 deben ser iguales, incluso mayúsculas y minúsculas.

-

Datos de Tercero

- Fecha de Alta

- CIF/NIF

- Denominación (Apellidos y Nombre)

- Teléfonos

-

- Por una parte, un Usuario se compone de:

Es decir, 2 bloques de información uno relativo a los datos de conexión, y otro relacionado con los datos de la persona que se corresponde con el usuario de acceso.

Por ello, la creación de un Usuario de acceso, seguiría el siguiente proceso:

Activacion de edición

1. Botón nuevo

2. Selección de Tercero a relacionar con nuevo Usuario

2. Selección de Tercero a relacionar con nuevo Usuario

Hemos Tecleado ”zac” y nuestra lista de personas físicas, potenciales usuarios, se filtran y podemos seleccionar más fácilmente el registro a relacionar con el usuario.

Aceptar Búsqueda

Doble click o botón de fin de búsqueda

Cumplimentar cuadro de edición con descripción de nuevo Grupo

Guardar Nuevo Grupo

Cargar definiciones para módulos, entornos y opciones

Una vez creado el nuevo Grupo de Acceso, regresamos y cargamos las definiciones

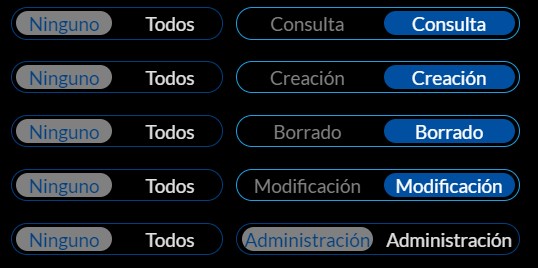

Definir los permisos en cada uno de ellos

- Individualmente con el check de las tablas

- En bloque:

Los botones Ninguno / Todos, habilitarán / deshabilitarán todas las opciones de cada tipo: consulta, creación, borrado, modificación y administración, por columnas

Los respectivos botones de operaciones, lo harán sólo sobre la fila seleccionada.

- Para modificar derechos de administración, el Usuario conectado (Activo) debe ser un ADMINISTRADOR